新書推薦:

《

做最好的班主任(李镇西教育文集版)

》

售價:NT$

230.0

《

数据驱动法律

》

售價:NT$

390.0

《

对话世界一流大学图书馆馆长

》

售價:NT$

995.0

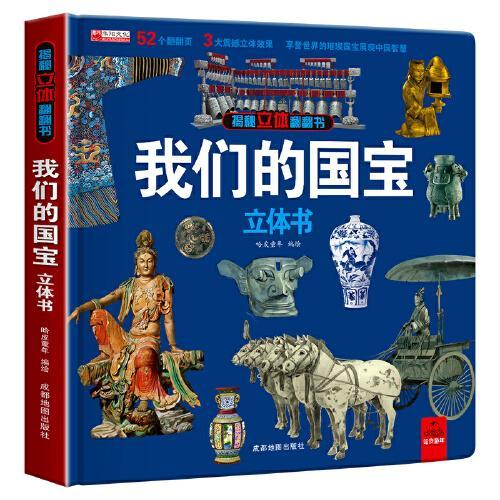

《

揭秘立体翻翻书--我们的国宝

》

售價:NT$

490.0

《

清代贡院史

》

售價:NT$

800.0

《

光焰摇曳——变革与守望的梁启超

》

售價:NT$

440.0

《

发展与制约:明清江南生产力研究(壹卷李伯重文集:江南水乡,经济兴衰,一本书带你穿越历史的迷雾)

》

售價:NT$

480.0

《

走进史学(壹卷李伯重文集:李伯重先生的学术印记与时代见证)

》

售價:NT$

360.0

|

| 編輯推薦: |

本书内容编排合理、全面,涵盖了现代密码学领域各种主流的功能型加密体制的经典成果,包括传统公钥加密、基于身份的加密、属性基加密、门限加密、广播加密、代理重加密、可搜索加密和同态加密等。

根据不同功能的加密体制分类,针对每个类别进行深入介绍,读者可根据需要快速锁定对应的章节,同时不会影响内容的完整性和系统性。

内容的安排充分考虑了教学的需求和可操作性,兼顾实用性。本书适合具有现代密码学基础的高年级本科生和研究生使用,也适合相关领域的技术人员作为技术参考书。初学者可先跳过算法的安全性分析,侧重于算法的设计技巧。

|

| 內容簡介: |

|

随着大数据、云计算、人工智能的发展,功能型密码在实际应用中的需求越来越大,日益成为主流信息系统的安全基石和重要支撑。本书全面、系统而详细地介绍了现有功能型加密算法的构造和安全性分析,有助于读者设计安全的密码算法。全书共分为8章,内容包括传统公钥加密、标识加密、属性基加密、门限加密、广播加密、代理重加密、可搜索加密、同态加密(单同态和全同态)。

|

| 目錄:

|

目 录

前言

第1章 传统公钥加密1

1.1 引言1

1.2 公钥加密及安全模型2

1.2.1 公钥加密的定义2

1.2.2 安全模型3

1.3 RSA公钥加密方案4

1.3.1 RSA加密方案4

1.3.2 RSACPA方案描述5

1.3.3 安全性分析5

1.4 ElGamal公钥加密方案7

1.4.1 方案描述8

1.4.2 安全性分析8

1.5

1.5.1 方案描述9

1.5.2 安全性分析10

1.6 SM2公钥加密方案13

1.7 本章小结14

习题14

参考文献15

第2章 标识加密16

2.1 引言16

2.2 标识加密方案17

2.3 安全模型18

2.4 BonehFranklin方案20

2.4.1 方案构造20

2.4.2 安全性分析21

2.4.3 满足CCA安全性的

改进设计23

2.5 Waters方案24

2.5.1 方案构造24

2.5.2 安全性分析25

2.6 Gentry方案27

2.6.1 方案构造27

2.6.2 安全性分析28

2.7 SM9标识加密方案30

2.8 本章小结32

习题32

参考文献32

第3章 属性基加密33

3.1 引言33

3.2 属性基加密的定义及

安全模型34

3.2.1 访问结构34

3.2.2 线性秘密共享方案35

3.2.3 密文策略属性基加密35

3.2.4 密钥策略属性基加密37

3.3 模糊标识加密方案39

3.3.1 安全模型39

3.3.2 困难性假设40

3.3.3 方案构造40

3.4 支持大属性集合的模糊标识

加密方案43

3.5 密钥策略属性基加密方案47

3.5.1 访问树结构47

3.5.2 选择属性集合安全模型48

3.5.3 方案构造48

3.6 支持大属性集合的密钥策略

属性基加密方案52

3.7 基于密文策略的属性基加密

方案57

3.7.1 困难问题假设57

3.7.2 CPABE安全模型57

3.7.3 方案构造58

3.8 本章小结61

习题61

参考文献61

第4章 门限加密62

4.1 引言62

4.2 门限加密方案63

4.3 安全模型64

4.3.1 选择密文安全64

4.3.2 解密一致性65

4.4 ShoupGennaro方案66

4.4.1 方案描述66

4.4.2 安全性分析67

4.5 BonehBoyenHalevi方案69

4.5.1 通用构造70

4.5.2 安全性分析71

4.5.3 具体构造73

4.6 BaekZheng方案74

4.6.1 标识门限加密75

4.6.2 安全模型76

4.6.3 方案描述77

4.6.4 安全性分析78

4.7 本章小结87

习题87

参考文献87

Ⅵ

第5章 广播加密89

5.1 引言89

5.2 广播加密的定义及安全模型91

5.2.1 广播加密方案91

5.2.2 广播加密的安全模型91

5.2.3 标识广播加密93

5.2.4 标识广播加密的

安全模型94

5.2.5 标识撤销加密96

5.2.6 标识撤销加密的

安全模型97

5.3 BGW广播加密方案99

5.3.1 方案描述99

5.3.2 安全性分析101

5.4 Delerablée广播加密方案104

5.4.1 方案描述104

5.4.2 安全性分析105

5.5 LSW标识撤销加密方案109

5.5.1 方案描述109

5.5.2 安全性分析110

5.6 本章小结113

习题113

参考文献114

第6章 代理重加密115

6.1 引言115

6.2 代理重加密的定义及

安全模型116

6.2.1 单向代理重加密116

6.2.2 单向代理重加密的

安全模型118

6.2.3 双向代理重加密121

6.2.4 双向代理重加密的

安全模型122

6.3 CPA安全的单向代理重加密

方案124

6.3.1 方案描述124

6.3.2 安全性分析124

6.4 CCA安全的双向代理重加密

方案126

6.4.1 方案描述126

|

| 內容試閱:

|

前 言

随着网络技术的飞速发展,互联网已深刻改变了人们的生活和工作方式。近年来,人们在享受网络带来的福利时,网络带来的安全问题也悄然而至。2018年4月,习近平主席在全国网络安全和信息化工作会议上指出“没有网络安全就没有国家安全”。网络安全是保障国家安全的关键,而密码技术则是保障网络信息安全的核心技术。

密码技术有着悠久的历史,经常在战争中用于传递秘密消息。从古罗马时期使用的凯撒密码,到第一次世界大战、第二次世界大战时期发展起来的现代密码,密码在军事应用中扮演着重要的角色。随着科技的发展,密码技术也得到了快速发展,应用领域不断扩展。密码技术不再只局限于为军事相关的应用服务,也广泛应用在社会和经济活动中。密码是一门综合、交叉学科,包括计算机、数学、通信等内容。简单来讲,密码技术主要分为加密技术和签名技术,分别用于保障数据的机密性和完整性。根据密码功能的不同,密码技术可分为不同的类别,本书主要介绍功能型加密技术。

加密是密码学的一个重要研究点,包括对称加密体制(单钥加密体制)和公钥加密体制(双钥加密体制)。相对于公钥加密体制,对称加密体制效率更高,但需解决密钥分配问题,因为加密数据使用的密钥和解密时使用的密钥相同。公钥加密体制为对称加密体制中的密钥分配提供了一种有效的解决方法。因此,本书基于公钥加密体制展开描述。

本书根据加密功能对加密技术进行分类,将其分为8个大类,每个大类独立形成一章。每章描述了对应功能型密码的工作原理及若干个经典且具有代表性的方案,并给出算法的设计和安全性分析。第1章介绍了传统公钥加密。第2章介绍了一种特殊的公钥加密,即标识加密,也称基于身份的加密,该密码体制能有效消除传统公钥加密体制中对证书的要求。第3章介绍了属性基加密,属性基加密属于标识加密的拓展,能提供更加灵活的细粒度数据访问控制。第4章介绍了需多方合作才能完成解密的门限加密。第5章介绍了广播加密,提供了一种确定性多用户安全数据共享方法。第6章介绍了代理重加密——其解密权限在一定的条件下可转移给另一个用户,进一步拓宽了功能型加密技术的应用。第7章介绍了可搜索加密,提供了一种在海量密态云数据中精准找到满足某些性质的数据的方法。第8章介绍了同态加密,为设计更高级的密码协议奠定了基础。

本书适合学过现代密码学课程并具备一定的群、环、域基础的高年级学生使用。初学者可先跳过算法的安全性分析,侧重于算法的设计技巧。部分算法的安全性分析比较复杂,难以理解,这些内容适合有一定安全性归约基础的研究生阅读。

本书的特点如下:一是内容合理、全面,内容的编排由简单到复杂,涵盖了现代密码学领域各种主流的功能型加密体制的经典成果;二是章节的安排根据不同功能的加密体制分类,读者可根据需要快速锁定对应的章节,且不会缺失内容的完整性和引导性;三是内容的安排以教学为出发点,充分考虑了实用性。

在本书的编写过程中,参考了国内外的有关著作和文献,特别是Fuchun Guo、Willy Susilo、Yi Mu、杨波等人的著作。

由于作者水平有限,书中不足在所难免,恳请读者批评指正。

作 者

2022年10月

|

|