新書推薦:

《

悬壶杂记:医林旧事

》

售價:NT$

240.0

《

谁之罪?(汉译世界文学5)

》

售價:NT$

240.0

《

民国词社沤社研究

》

售價:NT$

640.0

《

帕纳索传来的消息(文艺复兴译丛)

》

售價:NT$

495.0

《

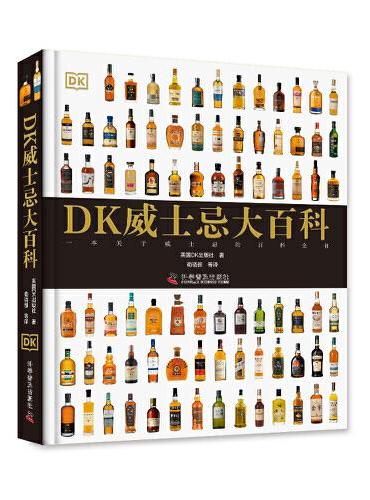

DK威士忌大百科

》

售價:NT$

1340.0

《

小白学编织

》

售價:NT$

299.0

《

Android游戏开发从入门到精通 第2版 王玉芹

》

售價:NT$

495.0

《

西班牙内战:秩序崩溃与激荡的世界格局:1936-1939

》

售價:NT$

990.0

|

| 編輯推薦: |

获奖情况:十三五国家重点出版物出版规划项目、十三五江苏省高等学校重点教材

配套资源:电子课件、教学大纲、试卷及答案、微课视频

|

| 內容簡介: |

本书围绕构建信息安全体系结构的技术、管理和人3个关键要素展开。信息安全技术围绕网络空间的载体、资源、主体和操作4要素,介绍设备与环境安全、数据安全、身份与访问安全、系统软件安全、网络系统安全、应用软件安全和信息内容安全7个方面的内容,涵盖了从硬件到软件、从主机到网络、从数据到信息内容等不同层次的安全问题及解决手段。信息安全管理涵盖了法律法规和标准等管理制度、等级保护、风险评估等重要环节。对人的安全意识教育、知识介绍和技能培养贯穿全书。本书的目标是帮助读者构建系统化的知识和技术体系,以正确应对面临的信息安全问题。

本书可作为网络空间安全专业、信息安全专业、计算机科学与技术专业、信息管理与信息系统专业或相关专业的基础课程、通识课程的教材,也可作为信息安全工程师、国家注册信息安全专业人员以及相关领域的科技人员与管理人员的参考书。

|

| 目錄:

|

目 录

前言

教学建议

第1章 信息安全概述1

本章知识结构1

案例与思考1-1:斯诺登曝光美国棱镜

计划1

案例与思考1-2:震网攻击与伊朗核

设施的瘫痪3

1.1 信息、信息系统与网络空间4

1.1.1 信息的概念4

1.1.2 信息系统的概念6

1.1.3 网络空间的概念6

1.2 信息安全的概念8

1.2.1 网络空间安全与信息安全8

1.2.2 从对信息安全的感性认识理解

信息安全9

1.2.3 从信息安全事件的发生机理理解

信息安全9

1.2.4 从信息安全的几大需求理解

信息安全14

1.3 网络空间的信息安全防护16

1.3.1 信息安全防护的发展17

1.3.2 信息安全防护的基本原则21

1.3.3 信息安全防护体系23

1.3.4 本书的研究内容25

1.4 案例拓展:匿名网络27

1.5 思考与实践30

1.6 学习目标检验31

第2章 设备与环境安全32

本章知识结构32

案例与思考2:电影《碟中谍4》中

迪拜哈利法塔的机房32

2.1 计算机设备与环境的安全问题33

2.1.1 环境事故造成的设备故障或损毁33

2.1.2 设备普遍缺乏硬件级安全防护35

2.1.3 硬件中的恶意代码36

2.1.4 旁路攻击37

2.1.5 设备在线面临的威胁40

2.2 设备与环境安全防护40

2.2.1 数据中心物理安全防护40

2.2.2 PC物理安全防护42

2.3 案例拓展:移动存储设备安全

问题分析与对策46

2.4 思考与实践50

2.5 学习目标检验51

第3章 数据安全52

本章知识结构52

案例与思考3-1:战争与密码52

案例与思考3-2:数据库损毁事件54

3.1 数据的安全问题55

3.2 密码与数据保密性55

3.2.1 密码学术语和基本概念56

3.2.2 对称密码体制与常用对称加密

算法60

3.2.3 公钥密码体制与常用公钥密码

算法62

3.2.4 密钥管理65

3.3 哈希函数67

3.3.1 哈希函数基本概念67

3.3.2 常用哈希函数69

3.4 数字签名与数据不可否认性和

可认证性70

3.4.1 数字签名70

3.4.2 常用数字签名算法72

3.4.3 消息认证73

3.5 信息隐藏与数据存在性74

3.5.1 信息隐藏模型75

3.5.2 信息隐藏方法75

3.6 灾备恢复与数据可用性77

3.6.1 灾备恢复的概念77

3.6.2 灾备恢复的关键技术79

3.7 案例拓展:Windows操作系统

常用文档安全问题与对策81

3.8 思考与实践86

3.9 学习目标检验88

第4章 身份与访问安全89

本章知识结构89

案例与思考4:国内著名网站用户

密码泄露事件90

4.1 数据资源访问中的安全问题90

4.2 身份认证和访问控制的概念91

4.2.1 身份认证的概念91

4.2.2 访问控制的概念91

4.3 身份凭证信息93

4.3.1 用户所知道的93

4.3.2 用户所拥有的94

4.3.3 用户本身的特征95

4.3.4 多因子信息97

4.4 身份认证机制98

4.4.1 一次性口令认证机制98

4.4.2 FIDO认证机制101

4.4.3 Kerberos认证机制102

4.4.4 基于PKI的认证机制104

4.5 访问控制模型110

4.5.1 访问控制基本模型110

4.5.2 自主访问控制模型112

4.5.3 强制访问控制模型112

4.5.4 基于角色的访问控制模型115

4.5.5 基于PMI的授权与访问控制

模型117

4.5.6 云环境下的新型访问控制

模型118

4.6 网络接入控制方案120

4.6.1 IEEE 802.1x网络接入控制方案121

4.6.2 TNC、NAP及NAC接入控制

方案122

4.7 案例拓展:基于口令的身份认证

过程及安全性增强123

4.8 思考与实践126

4.9 学习目标检验129

第5章 系统软件安全130

本章知识结构130

案例与思考5:操作系统安全性

高低之争131

5.1 操作系统的安全问题与安全

机制设计132

5.1.1 操作系统的安全问题132

5.1.2 操作系统的安全机制设计133

5.2 Windows操作系统安全138

5.2.1 标识与鉴别139

5.2.2 访问控制141

5.2.3 其他安全机制142

5.3 Linux操作系统安全146

5.3.1 标识与鉴别146

5.3.2 访问控制147

5.3.3 其他安全机制148

5.3.4 安全增强Linux149

5.4 数据库系统的安全问题与安全

机制设计150

5.4.1 数据库系统的安全问题150

5.4.2 数据库系统的安全机制设计151

5.5 数据库安全控制152

5.5.1 数据库的访问控制152

5.5.2 数据库的完整性控制154

5.5.3 数据库的可用性保护156

5.5.4 数据库的可控性实现157

5.5.5 云计算时代数据库安全控制的

挑战158

5.6 案例拓展:Windows 10操作系统

安全加固159

5.7 思考与实践167

5.8 学习目标检验169

第6章 网络系统安全170

本章知识结构170

案例与思考6:高级持续性威胁

(APT)攻击171

6.1 网络系统的安全问题172

6.1.1 网络攻击威胁172

6.1.2 TCPIPv4的脆弱性179

6.2 网络安全设备180

6.2.1 防火墙181

6.2.2 入侵检测系统187

6.2.3 其他网络安全设备192

6.3 网络架构安全196

6.3.1 网络架构安全的含义196

6.3.2 网络架构安全设计196

6.4 网络安全协议201

6.4.1 应用层安全协议201

6.4.2 传输层安全协议202

6.4.3 网络层安全协议IPSec205

6.4.4 基于IPv6新特性的安全保护207

6.4.5 无线网络加密协议209

6.5 案例拓展:APT攻击的防范211

6.6 思考与实践213

6.7 学习目标检验216

第7章 应用软件安全217

本章知识结构217

案例与思考7-1:永远的软件漏洞217

案例与思考7-2:勒索病毒想哭218

案例与思考7-3:苹果公司iOS系统

越狱的安全问题219

7.1 应用软件安全问题221

7.1.1 软件漏洞221

7.1.2 恶意代码230

7.1.3 软件侵权234

7.2 安全软件工程236

7.2.1 软件安全开发模型236

7.2.2 微软的软件安全开发生命周期

模型237

7.3 恶意代码防范238

7.3.1 我国对恶意代码的法律惩处与

防治管理238

7.3.2 面向恶意代码检测的软件可信

验证239

7.4 软件知识产权保护245

7.4.1 软件知识产权的法律保护246

7.4.2 软件版权的技术保护248

7.5 案例拓展:勒索病毒防护251

7.6 思考与实践254

7.7 学习目标检验257

第8章 信息内容安全258

本章知识结构258

案例与思考8-1:社交媒体与伦敦

骚乱事件258

案例与思考8-2:用户隐私数据泄露

事件259

8.1 信息内容的安全问题261

8.1.1 信息内容的安全威胁261

8.1.2 信息内容安全的重要性和挑战263

8.2 信息内容安全保护的法律与

法规264

8.2.1 网络信息内容安全管理的法律

法规264

8.2.2 个人信息保护的法律法规和管理

规范266

8.3 信息内容安全管理的技术与

设备269

8.3.1 信息内容安全管理基本技术269

8.3.2 信息内容安全管理设备270

8.4 案例拓展:个人隐私保护273

8.5 思考与实践283

8.6 学习目标检验284

第9章 信息安全管理286

本章知识结构286

案例与思考9-1:动画片《三只小猪》

与信息安全管理286

案例与思考9-2:BYOD与信息安全

管理287

9.1 信息安全管理概述288

9.1.1 信息安全管理的概念288

9.1.2 信息安全管理的模式289

9.2 信息安全管理制度290

9.2.1 信息安全管理与立法290

9.2.2 信息安全管理与标准293

9.3 信息安全等级保护297

9.3.1 等级保护的概念297

9.3.2 等级保护的实施299

9.4 信息安全风险评估301

9.4.1 风险评估的概念301

9.4.2 风险评估的实施305

9.5 案例拓展:人因安全管理309

9.6 思考与实践313

9.7 学习目标检验315

参考文献316

|

| 內容試閱:

|

前 言

本书第1版出版迄今已逾5年,受到了广大读者的欢迎,被数十所高校选为教材使用,发行量在同类教材中名列前茅。但信息安全攻防对抗在不断发展,新的安全防护技术和安全思想不断产生,因而本书内容也必须与时俱进。在大家的期待和鼓励下,我们用了近两年的时间完成了本书的修订工作。

本书的编写和修订工作适应国家对网络空间安全高层次人才培养的需求,具有强烈的时代背景和应用价值。2014年2月27日,中央网络安全和信息化领导小组(现已更名为中共中央网络安全和信息化委员会办公室)成立,标志着信息安全已成为构建我国国家安全体系和安全战略的重要组成,没有网络安全就没有国家安全,没有信息化就没有现代化。2015年6月,国务院学位委员会、教育部决定在工学门类下增设网络空间安全一级学科,促使高校网络空间安全高层次人才培养进入了一个新的发展阶段。2016年6月,中共中央网络安全和信息化领导小组办公室等六部门联合印发了《关于加强网络安全学科建设和人才培养的意见》,对网络安全学科专业和院系建设、网络安全人才培养机制、网络安全教材建设等提出了明确要求。

本书第2版列入十三五国家重点出版物出版规划项目高等教育网络空间安全规划教材。本次修订是作者多年来教学改革成果的总结。本书是十三五江苏省高等学校重点教材、江苏省本科优秀培育教材,是江苏省高等教育教学改革重点课题(2015JSJG034)和一般课题(2019JSJG280)、江苏省教育科学十二五规划重点资助课题(泛在知识环境下的大学生信息安全素养教育培养体系及课程化实践),南京师范大学精品课程计算机系统安全以及南京师范大学信息安全素养与软件工程实践创新教学团队建设项目的成果。

本书第2版对前一版进行了全面修订,跟踪当前网络空间安全的发展,分析新问题、解析新技术、实践新应用,以足够的广度和深度涵盖该领域的核心内容。本书在修订中力求体现以下四大特色。

1. 系统化知识体系,结构完整

全书围绕构建信息安全体系结构的技术、管理和人3个关键要素展开。信息安全技术围绕网络空间的载体、资源、主体和操作4要素,介绍设备与环境安全、数据安全、身份与访问安全、系统软件安全、网络系统安全、应用软件安全和信息内容安全7个方面的内容,涵盖了从硬件到软件、从主机到网络、从数据到信息内容等不同层次的安全问题及解决手段。信息安全管理介绍信息安全管理体系,涵盖了法律法规和标准等管理制度、等级保护、风险评估等重要环节。对人的安全意识教育、知识介绍和技能培养贯穿全书。本书的目标是帮助读者构建系统化的知识和技术体系,以正确应对面临的信息安全问题。

第1章 信息安全概述。本章以两个更新的案例斯诺登曝光美国棱镜计划和震网攻击与伊朗核设施的瘫痪引出问题;围绕信息为什么会有安全问题、信息面临哪些安全问题以及如何应对信息安全问题三大问题展开介绍;给出了新的案例拓展:匿名网络。

第2章 设备与环境安全。本章以案例电影《碟中谍4》中迪拜哈利法塔的机房引出问题;围绕计算机设备与环境面临的安全问题与防护对策展开介绍;补充更新了物理安全威胁方式,例如旁路攻击、设备在线等工控系统面临的安全新威胁及10个新案例;并根据新的国家标准重新组织了数据中心物理安全防护等内容;完善了案例拓展:移动存储设备安全问题分析与对策。

第3章 数据安全。本章以新案例战争与密码和数据库损毁事件引出问题;围绕数据的保密性、完整性、不可否认性和可认证性、存在性以及可用性5个方面的安全需求介绍相应的密码理论与技术;补充完善了密钥管理、区块链相关的哈希函数等新的理论和技术,强化了密码技术的实践与应用;完善了案例拓展:Windows操作系统常用文档安全问题与对策。

第4章 身份与访问安全。本章以更新的案例国内著名网站用户密码泄露事件引出问题;围绕数据资源访问过程中身份认证和访问控制两个关键安全环节展开介绍;完善了身份凭证信息等内容,增加了对当前无口令、无验证码等FIDO身份认证新技术的介绍和一个新案例;完善了案例拓展:基于口令的身份认证过程及安全性增强。

第5章 系统软件安全。本章以新的案例操作系统安全性高低之争引出问题;围绕操作系统和数据库系统两大系统软件面临的安全问题和安全机制设计展开介绍;完善了操作系统中的身份认证和访问控制两大安全机制,以及安全机制在Windows和Linux两大常见操作系统中的实现等内容;针对数据库的各项安全需求介绍了数据库的访问控制、完整性控制、可用性保护、可控性实现、隐私性保护等安全控制措施;给出了新的案例拓展:Windows 10操作系统安全加固。

第6章 网络系统安全。本章以更新的案例高级持续性威胁(APT)攻击引出问题;围绕网络的安全问题与安全防护展开介绍;根据新颁布的国家标准补充更新了防火墙、入侵检测的技术和产品、无线网络加密协议等内容和3个新案例;根据《推进互联网协议第六版(IPv6)规模部署行动计划》,改写了IPv6这部分的内容;改写了案例拓展:APT攻击的防范。

第7章 应用软件安全。本章以3个更新的案例永远的软件漏洞勒索病毒想哭苹果公司iOS系统越狱的安全问题引出问题;在分析应用软件面临的软件漏洞、恶意代码以及软件侵权这3类安全问题的基础上,分别从安全软件工程、恶意代码防范以及软件知识产权保护3个方面介绍相关新技术;补充完善了章节的内容和示例;给出了新的案例拓展:勒索病毒防护。

第8章 信息内容安全。本章以两个更新的案例社交媒体与伦敦骚乱事件和用户隐私数据泄露事件引出问题;围绕信息内容的安全问题及应对管理措施和技术方法展开介绍;完善了信息内容安全威胁等内容,补充了我国网络信息内容安全管理新的法律法规;改写了案例拓展:个人隐私保护。

第9章 信息安全管理。本章以两个更新的案例动画片《三只小猪》与信息安全管理和BYOD与信息安全管理引出问题;在介绍信息安全管理概念的基础上,围绕信息安全管理制度、信息安全等级保护、信息安全风险评估这3个信息安全管理中的重要工作展开介绍;重新组织了我国信息安全相关法律法规的内容,补充了我国最新的安全标准,重点改写了等级保护2.0相关内容;改写了案例拓展:人因安全管理。

2. 情境化案例内容,引导思维

本书精心选择并设计了近30个案例。在案例选择上,既注重重大安全事件的代表性,也兼容影视作品中信息安全桥段的趣味性,既注重经典理论素材,也兼顾读者关注的热点问题。在案例的设计上,既注重案例的客观阐述,也追求对案例所涉及原理的深度挖掘,既有对案例的情境设问引导思考,也有对案例的层层剖析解疑释惑。

案例教学法具有鲜明的实践性,是教学中对学生能力培养的一种不可替代的重要方法,因而非常适用于信息安全这门实践性很强的课程。

全书通过以具有经典性和代表性的案例为基本教学素材,将读者引入信息安全实践的情景中,以问题解决为主线,引导读者思考问题,寻找解决思路,使读者在解决问题的过程中掌握知识,从而培养形成自主学习的能力。

3. 层次化设计,适合翻转课堂教学

按照建构主义的学习理论,读者作为学习的主体在与客观环境(这里指本书的书网一体化资源)的交互过程中构建自己的知识结构。为此,本书第2版在每一章的内容组织上进行了创新设计以适配翻转课堂教学,如下图所示。

每一章以案例创设学习情境,提出问题,引导读者思维。

本书内容经过精心裁剪和组织,既注重理论深度和广度,也追求内容讲述深入浅出;既注重经典理论素材,也追踪最新技术成果;既注重基础理论阐述,也追求应用技能培养。各个知识点围绕案例问题织成块、形成网,帮助读者充分了解信息安全面临的问题,建立系统化的分析问题的思路,提供实用性强的解决问题的手段。书中给出了以二维码链接的60个微课视频,并通过网盘(具体获取方式见封底)提供大量文档资料和视频资料以及拓展知识、拓展阅读参考文献等内容,对重要知识点进行强化说明,引导读者发现新的信息安全问题,拓展知识面。

每一章最后的案例拓展与每章开头的案例引入相呼应,通过案例拓展对每章介绍的理论和技术进行实践应用并进一步地提出问题和思考,帮助读者在学习正文内容后进行知识内化与实践提高。章末还设置了丰富的思考与实践题,包括简答题、知识拓展题、读书报告题、操作实验题、编程实验题、综合设计题和材料分析题等多种题型,全书共计230多道题目。题目内容覆盖了每一章的基本知识点,对于读者掌握和应用这些知识点有很大的帮助。最后的学习目标检验帮助读者在学习过程中或结束后,对照知识和能力两大类目标的具体内容进行自测,以此实现对读者学习过程的督促和引导。

总之,本书的每一章均构建了知会行3个能力培养层次,为有高阶性、创新性和挑战度的教学提供了帮助。

为了便于教师教学,我们在后面的教学建议中给出了全书每章中的案例知识点技能的具体内容。教师可以对学生进行问题引导、疑难精讲、质疑点拨、检测评估,以促进学生的深度学习和应用。

4. 数字化书网一体,资源丰富

作者围绕本书已经建成了书网一体化的在线开放课程资源,本书的内容通过网站得到动态扩展和更新,方便教师教学和学生自学。读者可以使用移动设备的相关软件(如微信),扫描书中提供的二维码,与在线开放课程资源无缝衔接,免费在线观看微课视频,阅读文档资料等辅助教学资源。也可以直接访问爱课程中国大学慕课在线开放课程移动互联网时代的信息安全防护主页(https:www.icourse163.orgcourseNJNU-1206031809),免费注册后在线学习或下载教学课件、微课视频、试题等全部学习资源。

本书由陈波和于泠执笔完成。本书在写作过程中查阅和参考了大量的文献和资料,在此一并致谢。本书的完成也要感谢机械工业出版社的郝建伟编辑一直以来对作者的指导和支持。

由于编者水平有限,书中难免有疏漏之处,恳请广大读者批评指正。为了让读者能够直接访问相关资源进行学习了解,在书中加入了大量链接,虽然已对链接地址进行认真确认,但是可能会由于网站日后的变化而不能访问,请予谅解。读者在阅读本书的过程中若有疑问,也欢迎与编者联系,电子邮箱是:Sec

|

|