新書推薦: 《

汉字理论与汉字阐释概要 《说解汉字一百五十讲》作者李守奎新作

》 售價:NT$

347.0

《

汗青堂丛书144·决战地中海

》 售價:NT$

765.0

《

逝去的武林(十周年纪念版 武学宗师 口述亲历 李仲轩亲历一九三零年代武人言行录)

》 售價:NT$

250.0

《

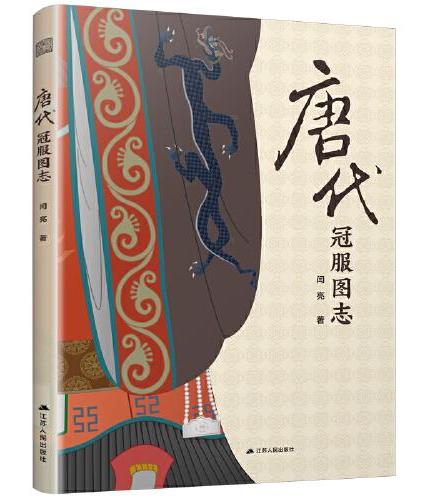

唐代冠服图志(百余幅手绘插画 图解唐代各类冠服 涵盖帝后 群臣 女官 士庶 军卫等 展现唐代社会风貌)

》 售價:NT$

398.0

《

知宋·宋代之科举

》 售價:NT$

454.0

《

那本书是(吉竹伸介与又吉直树 天才联动!)

》 售價:NT$

454.0

《

传播的跃迁:人工智能如何革新人类的交流

》 售價:NT$

505.0

《

纯粹·古代中国的历史与制度

》 售價:NT$

286.0

編輯推薦:

网络空间安全是关系到国家主权和民族文化传承的重要领域。在过去一段时间内,人们曾以为网络空间基础设施中的硬件系统是安全的,不安全的仅仅是硬件上承载的软件、协议等上层建筑。然而,安全是相对的,不安全是*的。近年来,和硬件相关的系统攻击、破坏和入侵事件层出不穷,并呈现逐年上升的趋势,这引起了人们的广泛关注。本书正是在这样一种环境下,对硬件安全与可信的相关技术进行讨论。

內容簡介:

本书从集成电路测试出发,全面、系统地介绍了硬件安全与可信领域的相关知识。从结构上看,本书由18章构成,每章针对一个具体的研究领域进行介绍;从内容上看,涵盖了数字水印、边信道攻防、物理不可克隆函数、硬件木马、加密算法和可信设计技术等众多热门的研究方向;从研究对象上看,覆盖了FPGA、RFID、IP核和存储器等多种器件。每章末都提供了大量参考文献,可为读者进一步了解该领域提供帮助。

關於作者:

Mohammad TehranipoorIEEE高级会员,IEEE硬件安全与可信会议(HOST)创始人。现为美国佛罗里达大学电子与计算机工程教授,安全与可靠系统实验室主任。获得2012年IEEE计算机领域杰出贡献者称号,及Intel授予的Charles E. Young优秀科学家称号。Tehranipoor教授长期从事硬件安全与可信、IC检测与预防和可靠可测VLSI设计等领域的研究,担任IEEE Design and Test of Computers, Journal of Low Power Electronics 和ACM Transactions for Design Automation of Electronic Systems 等杂志的副主编。在该领域,Tehranipoor教授已经发表论文300余篇,受邀参加相关会议150余次,获得12次最佳论文提名奖,出版图书17本。

目錄

目录

內容試閱

译者序