新書推薦: 《

“口袋中的世界史”第一辑·冷战中的危机事件

》 售價:NT$

1326.0

《

绝美的奥伦堡蕾丝披肩编织

》 售價:NT$

806.0

《

狂飙年代:18世纪俄国的新文化和旧文化(第二卷)

》 售價:NT$

806.0

《

万有引力书系 纳粹亿万富翁 德国财富家族的黑暗历史

》 售價:NT$

500.0

《

中国常见植物野外识别手册:青海册

》 售價:NT$

347.0

《

三星堆对话古遗址(从三星堆出发,横跨黄河流域,长江流域,对话11处古遗址,探源多元一体的中华文明)

》 售價:NT$

398.0

《

迷人的化学(迷人的科学丛书)

》 售價:NT$

653.0

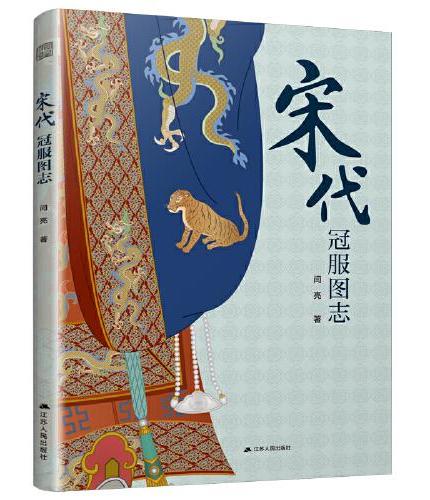

《

宋代冠服图志(详尽展示宋代各类冠服 精美插图 考据严谨 细节丰富)

》 售價:NT$

398.0

編輯推薦:

中国自主产权芯片技术与应用丛书

內容簡介:

本书主要介绍龙芯自主可信计算的研究背景、相关技术和具体应用。其中,第1章从信息安全的基础出发分析可信计算与信息安全的关系。第2章针对可信计算的密码支撑技术,介绍在可信计算中用到的相关密码算法。第3章到第5章分别介绍可信计算的体系结构及可信度量和信任链关键技术。第6章从国家安全的角度,重点介绍基于龙芯CPU处理器的自主可控计算平台的设计,包含硬件系统和配套的软件系统。第7章重点介绍基于龙芯国产CPU处理器和TCM可信密码模块的多层次自主可信计算体系结构。第8章重点介绍基于龙芯自主可信计算平台的文件可信存储和软件可信运行的安全应用,包括文件数据的可信加密和可信度量,以及软件的安全漏洞可信检测,从而确保软件的可信运行。

關於作者:

乐德广,2004年赴德国哥廷根大学访问工作,期间主要从事有关信息安全方面的研究工作,并在现有研究方向研究范围的基础上,不断扩展与之相关的研究范围,加深研究空间。2006 年获厦门大学博士学位。先后参与完成欧盟国际合作项目、国家自然基金、江苏省科技项目以及企业横向合作课题等多项。曾在国内外学术刊物或会议上发表学术论文20多篇,已有12篇被SCI、EI、ISTP 等科技索引摘入;出版教材1部;获得授权发明专利3项目;获得软件著作权9项。近年来,乐德广主持或参与的研究项目有:国家自然基金《小型操作系统内核的轻量级形式化设计和验证方法研究》、省部级专项项目《基于漏洞分析的远程控制关键技术研究》、江苏省科技厅科技成果转化专项资金项目《国产高性能多核处理器应用产品的研发及产业化》、江苏省科技厅产学研前瞻性联合研究项目《面向APP应用的安全漏洞分析》等省部级以上重点科研课题。发表的论文有:《RTF数组溢出漏洞挖掘技术研究》、《面向RTF的OLE对象漏洞分析研究》、《新型二阶SQL注入技术研究》、《面向RTF文件的Word漏洞分析》、《On the Security Analysis of PBKDF2 in OpenOffice》、《A Novel Urban Vehicular Content-Centric Networking Frame》、《A novel IPv6 address configuration for a 6LoWPAN-based WBAN》。获得的软件著作权:《基于可信计算的完整性度量软件》。

目錄

第1 章 信息安全 1