新書推薦: 《

长高食谱 让孩子长高个的饮食方案 0-15周岁儿童调理脾胃食谱书籍宝宝辅食书 让孩子爱吃饭 6-9-12岁儿童营养健康食谱书大全 助力孩子身体棒胃口好长得高

》 售價:NT$

214.0

《

身体自愈力:解决内在病因的身体智慧指南

》 售價:NT$

449.0

《

非言语沟通经典入门:影响人际交往的重要力量(第7版)

》 售價:NT$

560.0

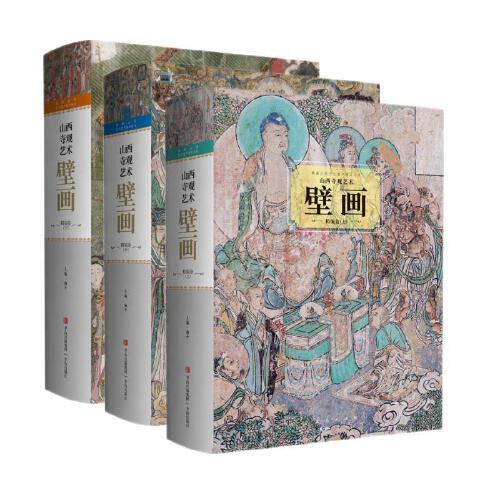

《

山西寺观艺术壁画精编卷

》 售價:NT$

7650.0

《

中国摄影 中式摄影的独特魅力

》 售價:NT$

4998.0

《

山西寺观艺术彩塑精编卷

》 售價:NT$

7650.0

《

积极心理学

》 售價:NT$

254.0

《

自由,不是放纵

》 售價:NT$

250.0

編輯推薦:

本书主要研究云计算环境中数据外包时的隐私性保护,讨论关于安全数据外包的研究现状,总结数据外包情况下的查询计算机制、隐私性保护和数据完整性。本书假设服务器是诚实但好奇的(即半诚实的),设计了一个访问控制系统,为数据外包中的访问控制机制更新提出了有效策略。为了保证解的安全性,该书也考虑了不同服务器的合谋风险。在数据完整性方面,提供了一个约束模型并设计了查询分布式数据的机制。

內容簡介:

本书主要研究云计算环境中数据外包时隐私性的保护。首先讨论关于外包数据的研究现状,总结数据外包情况下的查询计算机制、隐私性保护和数据完整性。本书假设服务器是诚实但好奇的(即半诚实的),为数据外包设计了一个访问控制系统,为管理访问控制机制更新提出了有效策略。为了保证解的安全性,该书也考虑了不同服务器的合谋风险。在数据完整性方面,提供了一个约束模型并设计了查询分布式数据的机制。本书对关系型数据外包中的几个安全问题进行了深入的研究,主要内容包括:*,提出了一个方法合并权限和加密,并将数据与访问控制外包。当指定一策略时,数据所有者无须参与该策略的执行。第二,提出了一个结合分裂和加密的方法来有效地执行数据集合上的隐私性约束,特别关注了查询的执行效率。第三,提出一个简单但有效的方法来描述权限和实施权限,用于在分布式计算的各数据持有者之间控制数据的泄露,以确保查询执行过程只泄露被明确授权可公开的数据。

關於作者:

Sara Foresti在米兰大学计算机科学系获得博士学位,学习期间曾访问乔治.梅森大学信息系统中心。在Computers & Security、Proceedings - International Conference on Distributed Computing Systems、Lecture Notes in Computer Science、IEEE Transactions on Cloud Computing、Communications in Computer and Information Science等期刊上发表过多篇文章。

目錄

1.1目的

內容試閱

译者序